Déploiement d'une infrastructure GLPI sécurisée

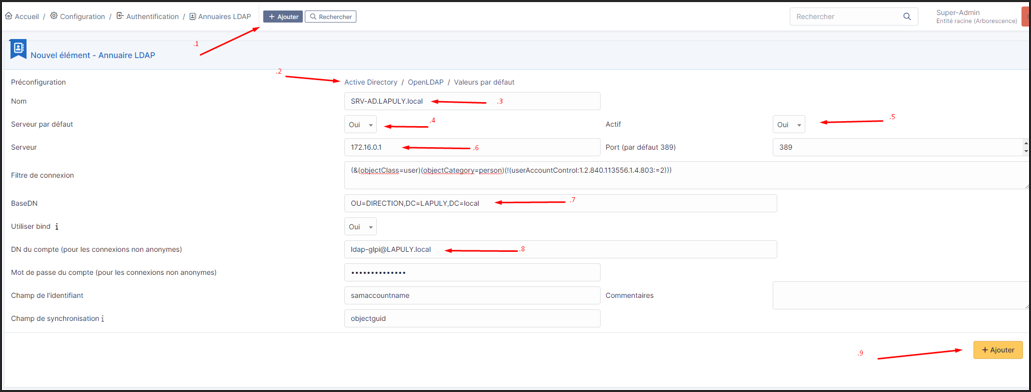

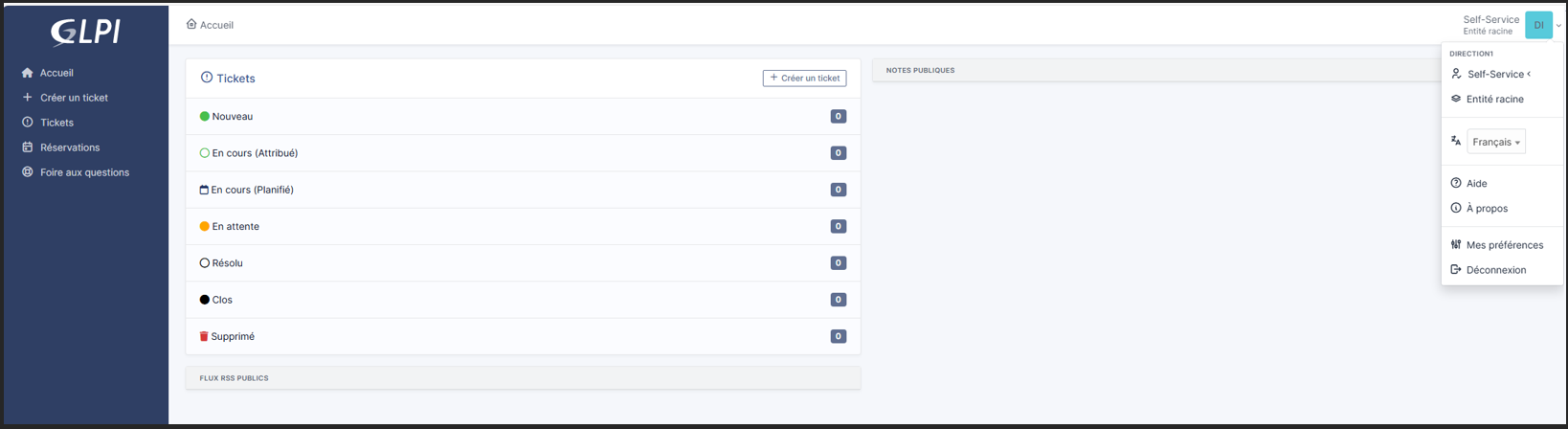

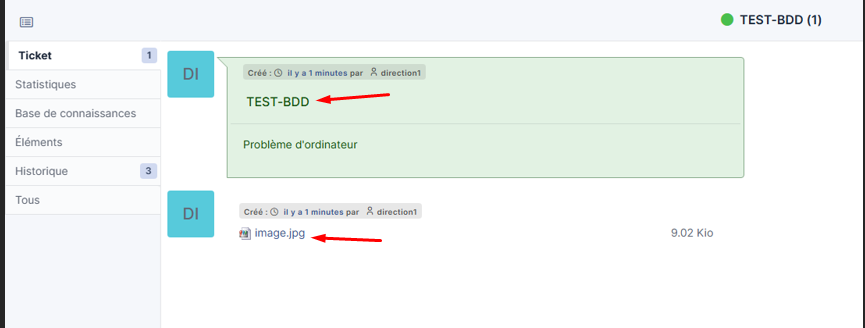

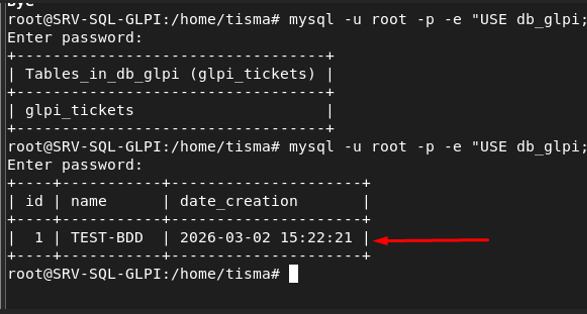

Ce projet porte sur la conception et le déploiement d'une infrastructure GLPI sécurisée, pensée selon de bonnes pratiques d'administration systèmes et réseaux. L'architecture repose sur une séparation des rôles afin de renforcer la sécurité et la robustesse de l'ensemble.

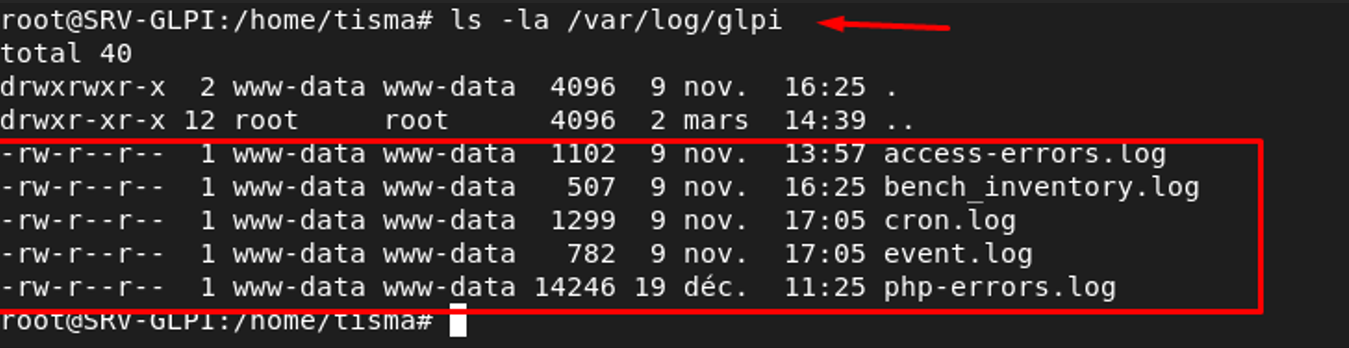

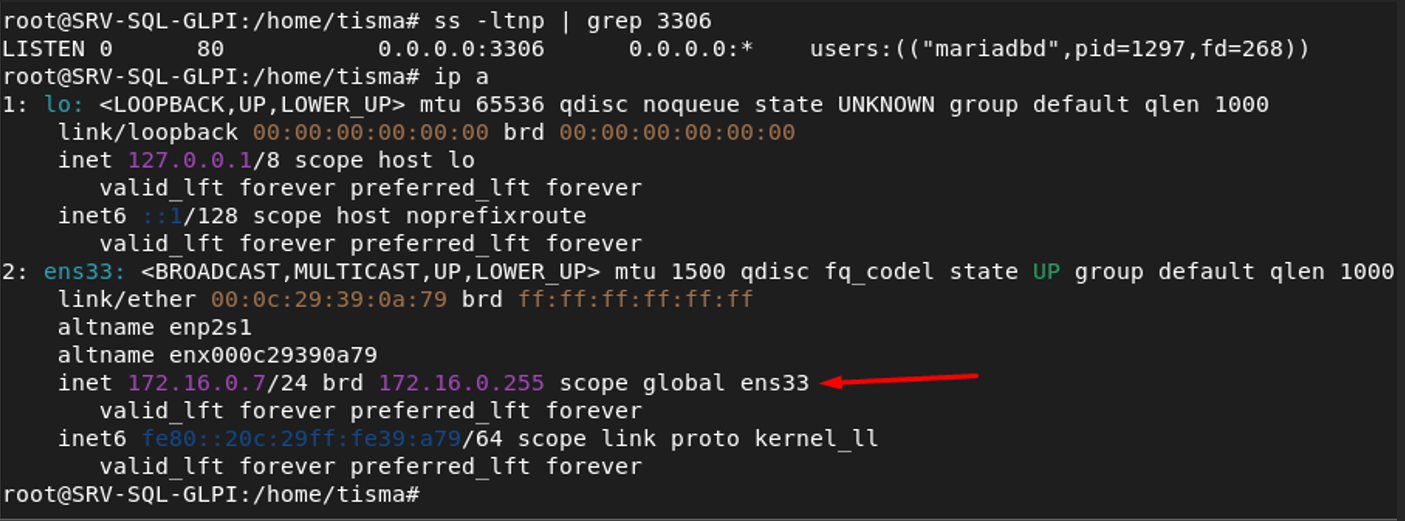

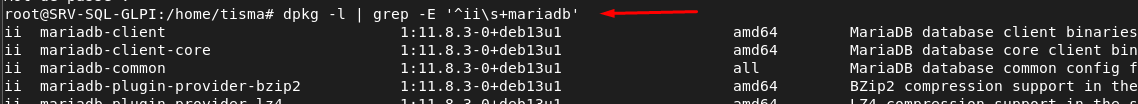

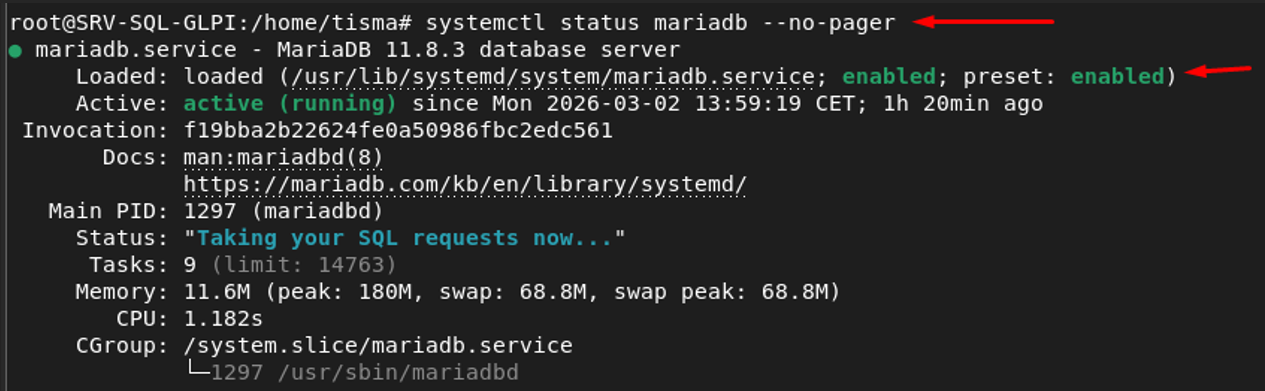

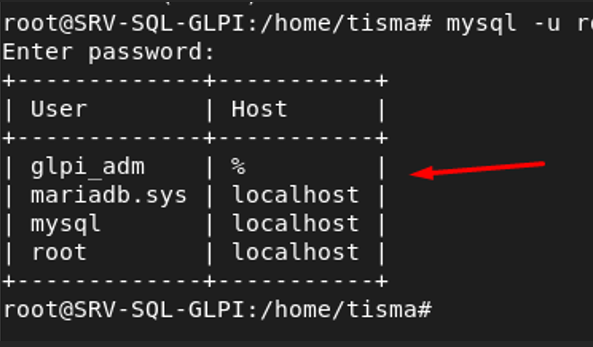

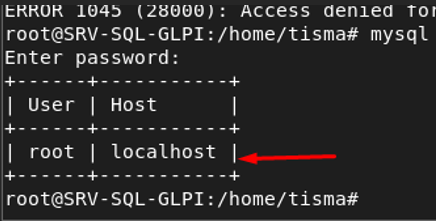

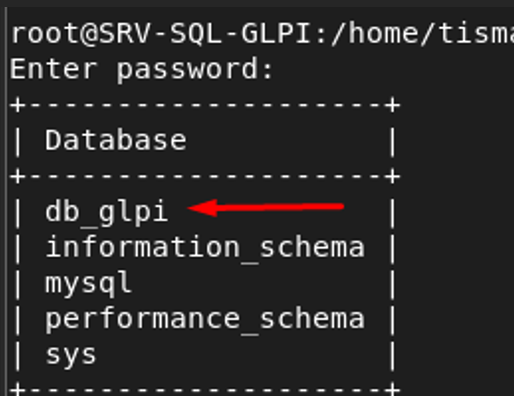

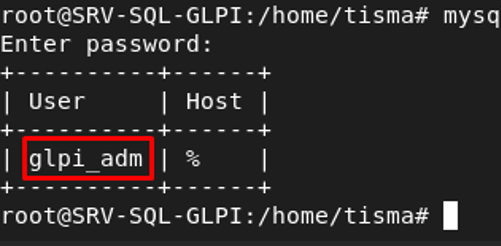

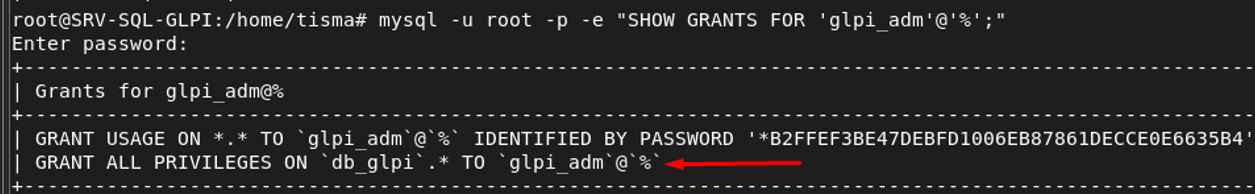

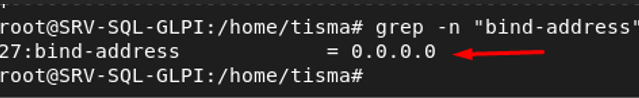

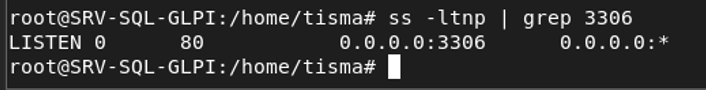

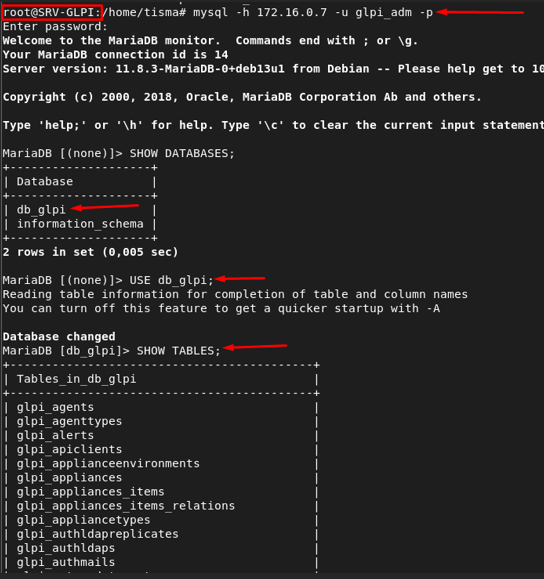

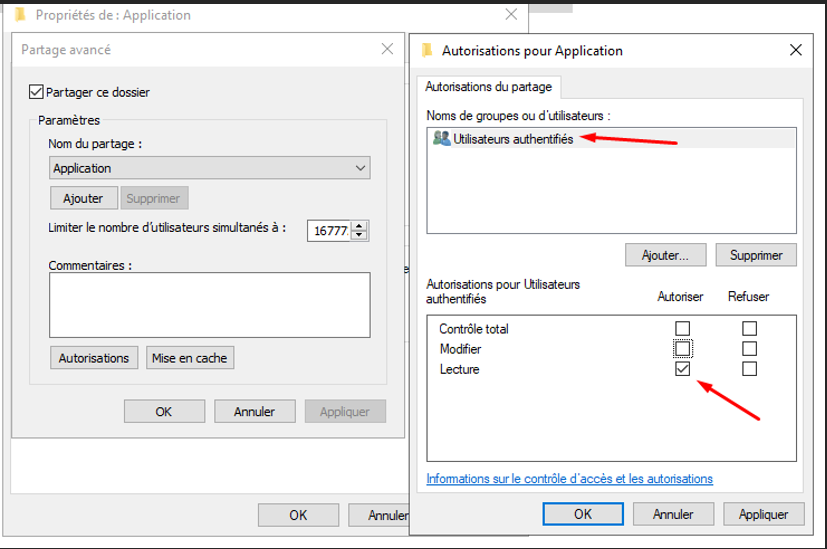

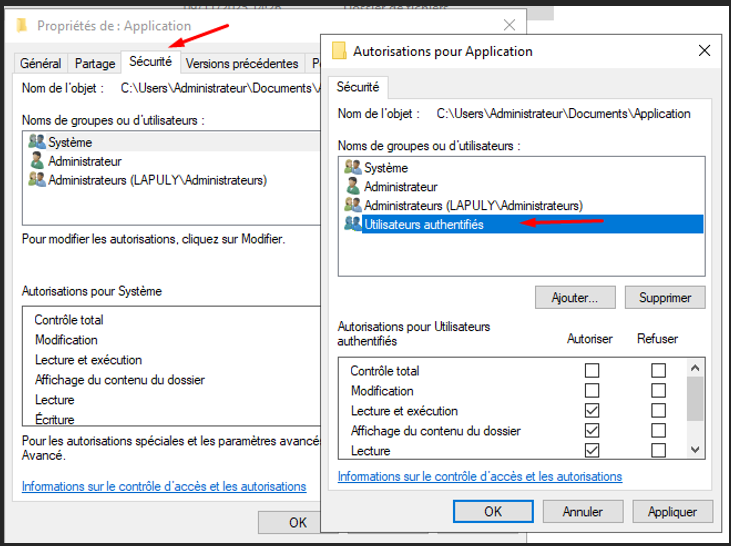

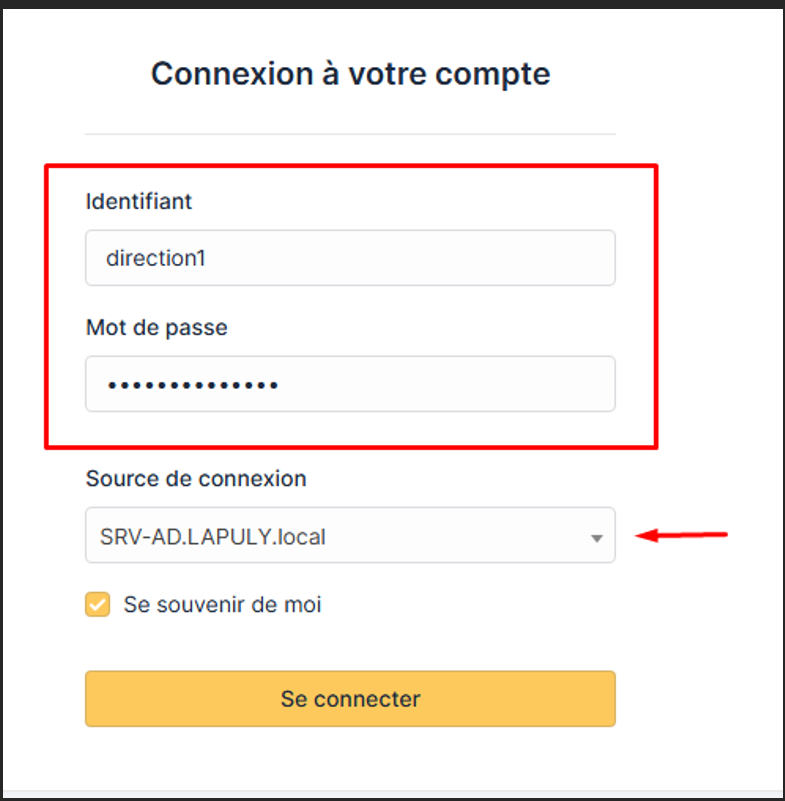

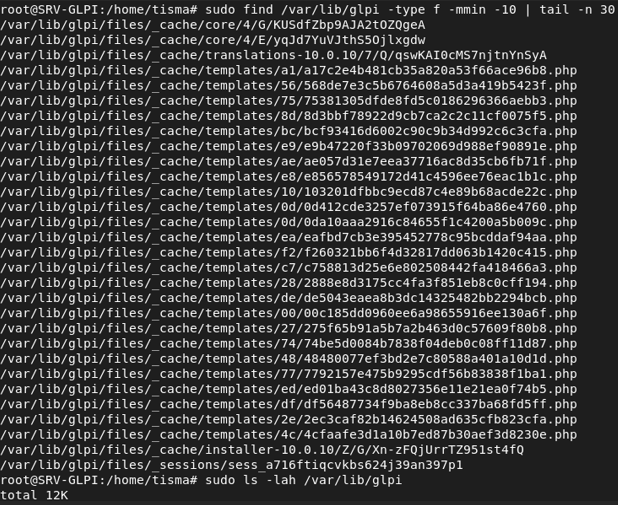

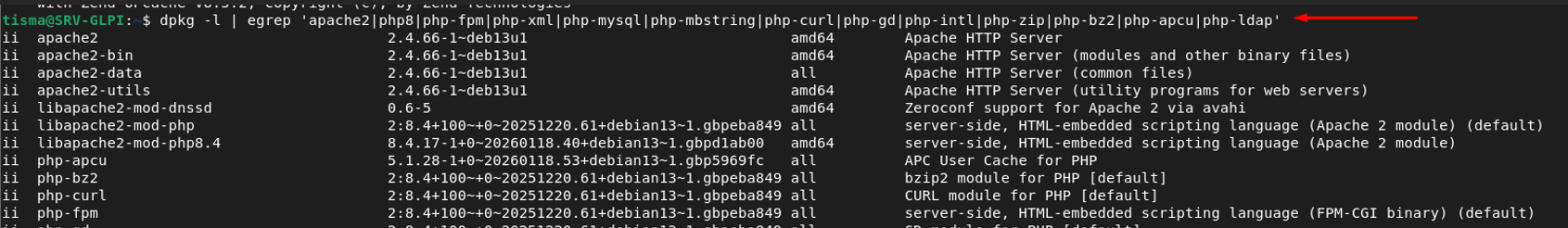

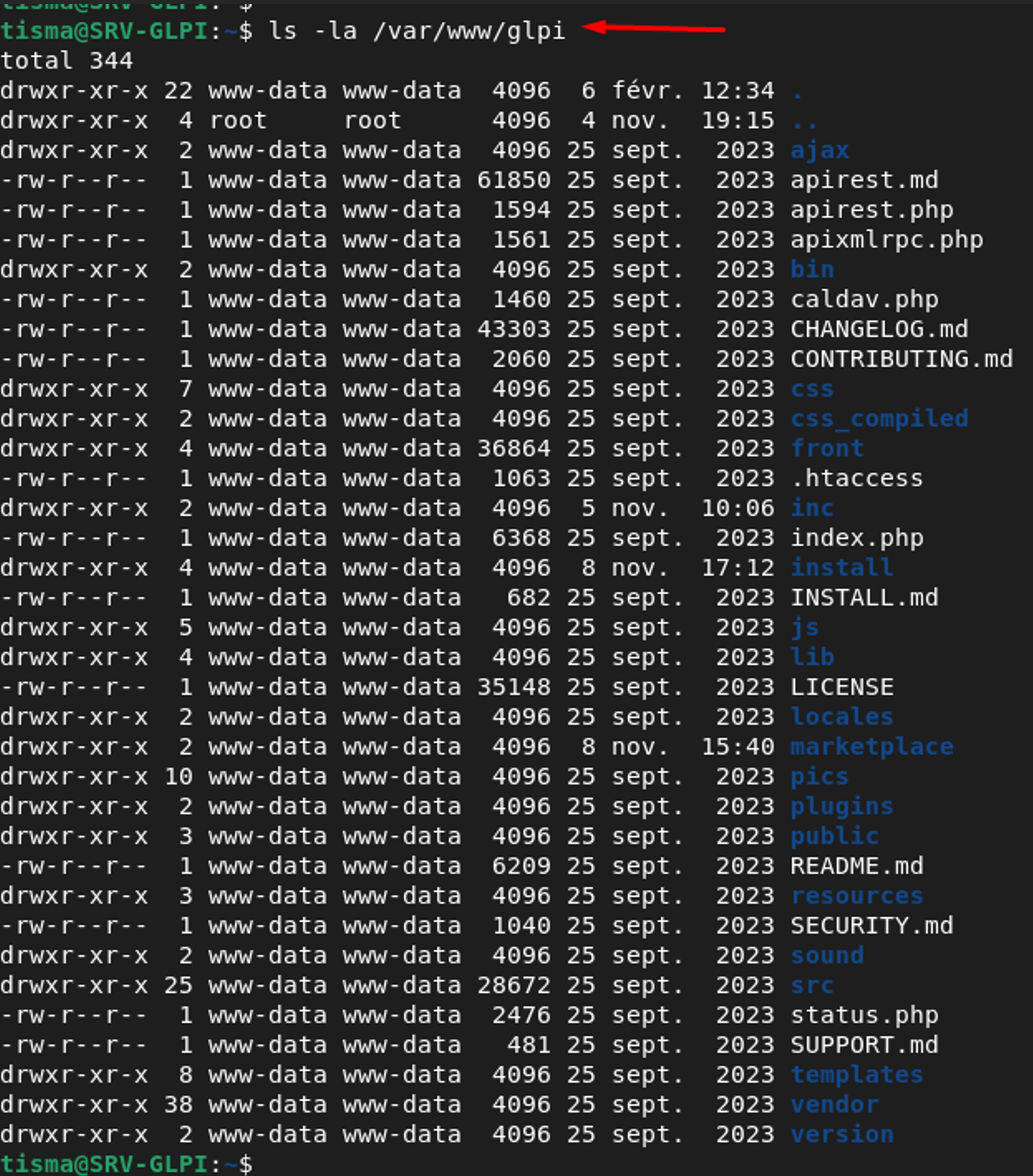

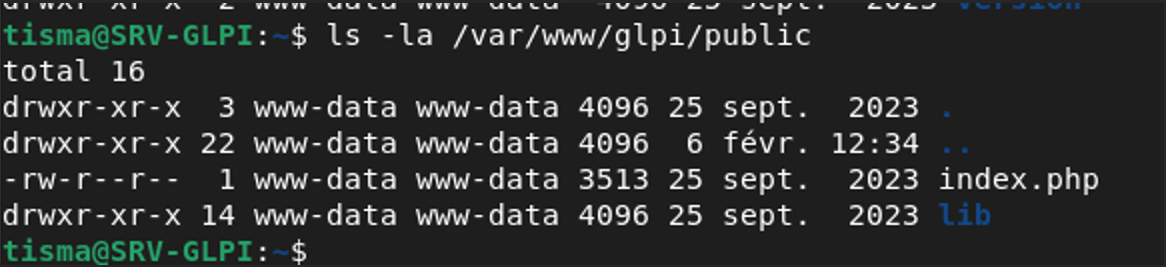

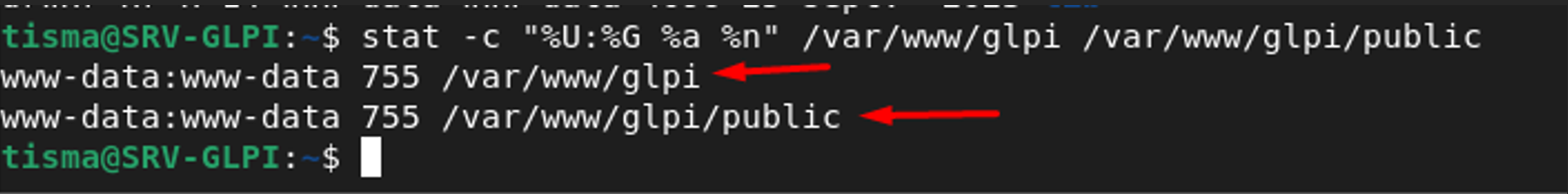

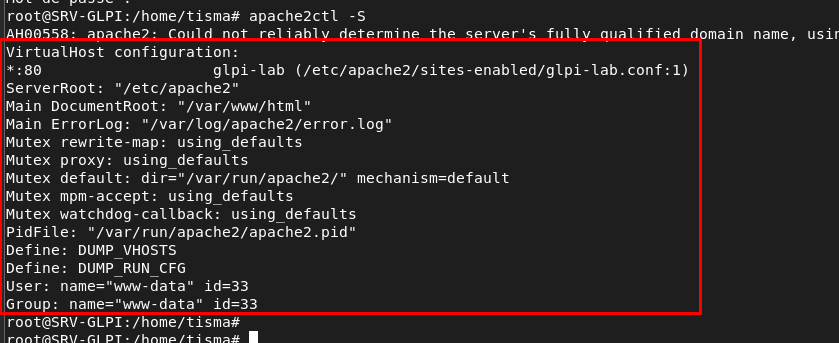

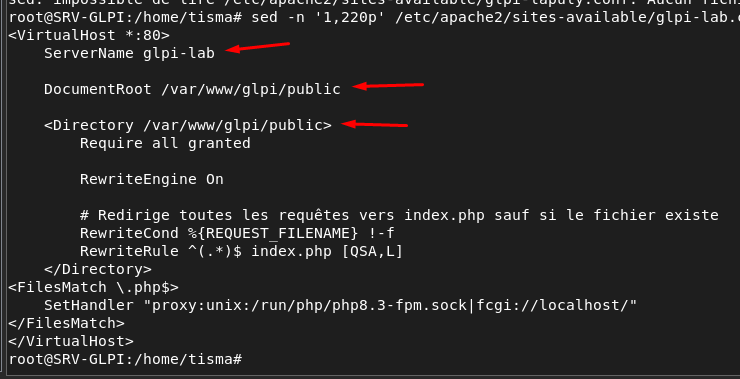

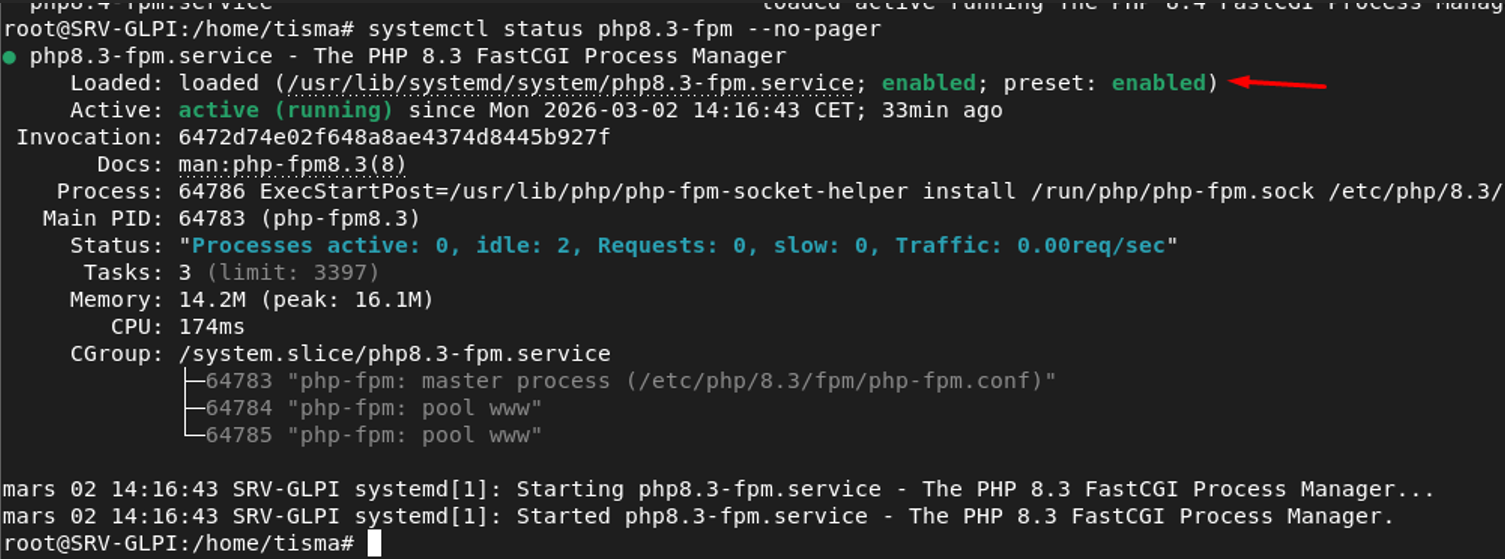

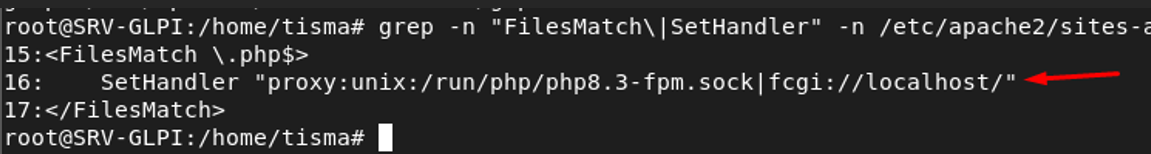

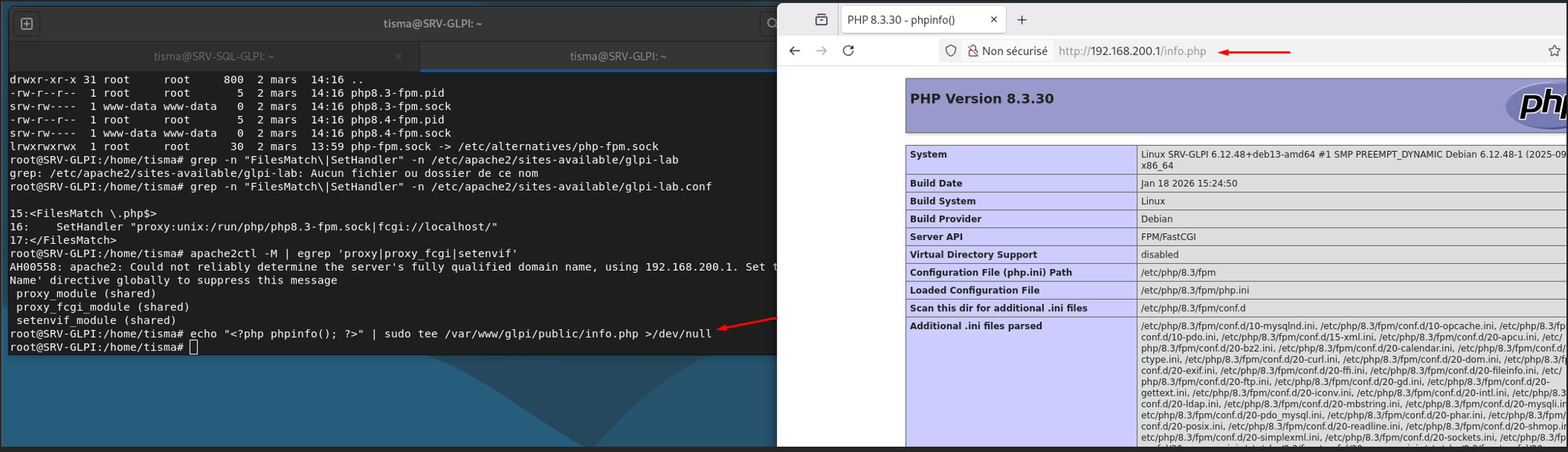

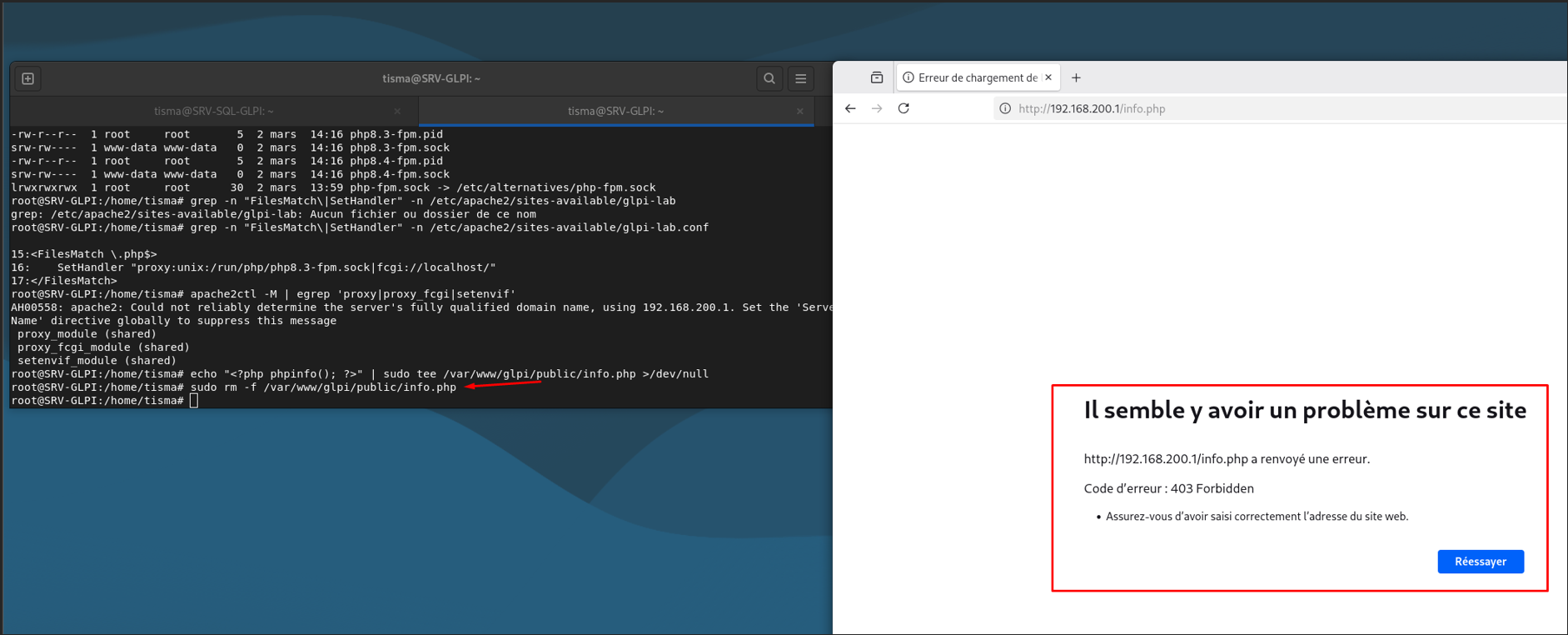

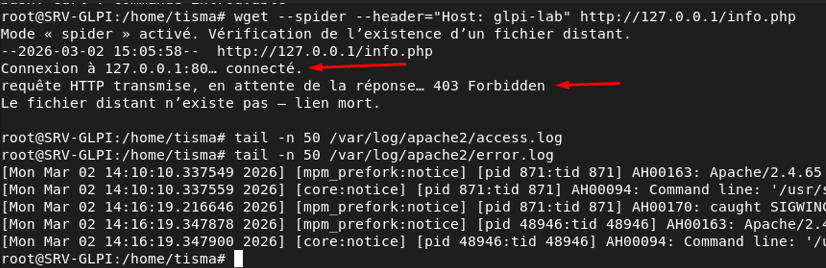

Un serveur GLPI hébergeant l'interface web (Apache / PHP), accessible aux utilisateurs. Un serveur de base de données dédié, situé sur un réseau interne, est accessible uniquement depuis le serveur GLPI, afin d'isoler les données sensibles.

.png)

.png)

.png)